رمزنگاری end to end یا سرتاسری نوعی سیستم ارتباطی است. در این سیستم، تنها فردی میتواند پیام را بخواند که یک طرف ارتباط باشد و هیچ شخص سومی حتی شرکت ارائهدهندهی سرویس پیامرسان نمیتواند به کلیدهای موردنیاز برای رمزگشایی مکالمه دسترسی پیدا کند..

بهبیانبهتر، وقتی از رمزنگاری سرتاسری یا E2EE برای ارسال ایمیل یا پیغام به شخصی استفاده میکنید، هیچ هکری، نه از نوع دولتی نه حتی شرکتی، ارتباطات را نمیتواند دستکاری کند. اولین نرمافزار پیامرسان مجهز به رمزنگاری سرتاسری، PGP یا Pretty Good Privacy بود. فیل زیمرمن این برنامه را سال ۱۹۹۱ کدنویسی و منتشر کرد؛ اما دهها سال طول کشید تا این سیاست بهطور گسترده پیادهسازی شود.

رمزنگاری سرتاسری (E2EE) چگونه کار میکند؟

در رمزنگاری سرتاسری، پیغامها بهگونهای درهم میآمیزند که تنها فرستنده یا گیرندهی هدف میتواند پیام را رمزگشایی کند. E2EE همانطورکه از نامش پیدا است، در انتهای مکالمه رخ میدهد. پیغامی روی دستگاه فرستنده رمزنگاری میشود و به فرمتی ناخوانا به دستگاه گیرنده ارسال و سپس برای گیرنده رمزگشایی میشود.

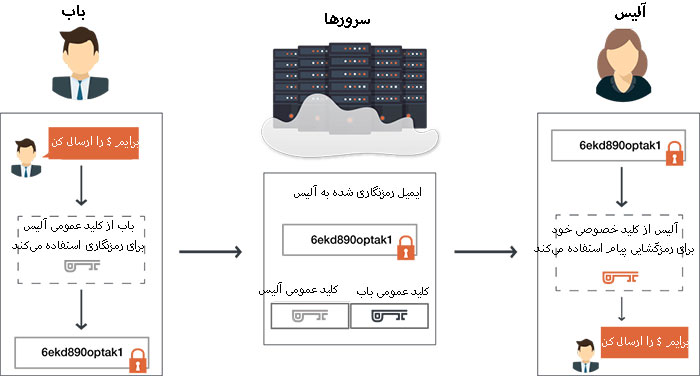

روشهای مختلفی برای ایجاد ارتباط سرتاسری وجود دارد؛ اما اغلب نمونههای محبوب به این شکل عمل میکنند: برنامهای روی دستگاه شما دو کلید رمزنگاری ریاضی تولید میکند: یک کلید خصوصی و یک کلید عمومی. کلید عمومی را میتوان با هر فردی به اشتراک گذاشت که خواهان رمزنگاری پیام با شما باشد؛ اما کلید خصوصی یا کلید محرمانه برای رمزگشایی پیامهای ارسالی به شما بهکار میرود و هرگز دستگاه را ترک نمیکند. برای درک بهتر این سازوکار مثال ذیل را در نظر بگیرید:

در تصویر ذیل فرض کنید، آلیس و باب حسابهایی روی سیستم ایجاد میکنند. سیستم رمزنگاری سرتاسری یک زوج کلید خصوصیعمومی را دراختیار هرکدام قرار میدهد. کلیدهای عمومی روی سرور و کلیدهای خصوصی روی دستگاه دو طرف مکالمه ذخیره میشوند. آلیس میخواهد برای باب پیام رمزنگاریشدهای ارسال کند. او از کلید عمومی باب استفاده و پیامش را با او رمزنگاری میکند. سپس وقتی باب پیام را دریافت میکند، از کلید خصوصی موجود روی دستگاهش برای رمزگشایی پیام دریافتی از آلیس استفاده میکند. وقتی باب میخواهد پاسخ آلیس را ارسال کند، خیلی ساده فرایند مذکور را تکرار و پیامش را با استفاده از کلید عمومی آلیس رمزنگاری میکند.

E2EE چه تفاوتی با دیگر شکلهای رمزنگاری دارد؟

نوع متداولتر رمزنگاری موسوم به رمزنگاری لایهی انتقال برای رمزنگاری پیامها در وب به شخص ثالثی مثل شرکت فناوری وابسته است. در این نوع رمزنگاری، سازمانهای هوش مصنوعی یا پلیس میتوانند با ارائهی نامهی امنیت ملی به پیامهای رمزنگاریشده دسترسی پیدا کنند؛ البته فرستنده و گیرنده چیزی دراینباره نخواهند دانست.

رمزنگاری سرتاسری تضمین میکند هیچکس نمیتواند محتوای پیام را در طول انتقال استراقسمع کند. فعالان حریم خصوصی، آزادیخواهان، کارشناسان امنیتی و فعالان حقوق بشر معتقدند رمزنگاری سرتاسری حکومتها را از تجسس انبوه بازمیدارد؛ اما سازمانهای هوش مصنوعی و امنیتی معتقدند با رمزنگاری سرتاسری، ردیابی تروریستها، کودکآزارها و قاچاقچیان انسان دشوارتر شده است.

آیا امکان هک رمزنگاری سرتاسری وجود دارد؟

اغلب کارگزاران امنیتی امنیت را بهمثابه زنجیرهای میدانند که باید تمام نقاط آن را تقویت کرد. افراد شرور معمولا به ضعیفترین بخشهای سیستم حمله میکنند؛ زیرا این بخشها بهراحتی درهم میشکنند. افزونبراین، دادههای روی سرور آسیبپذیرتر هستند؛ درنتیجه، روش هکرها متمرکز بر دسترسی به سرورها است. رمزنگاری سرتاسری از دادههای ذخیرهشده محافظت میکند. درواقع، هدف این رمزنگاری ایمنسازی و محافظت از دادهها در طول مسیر است؛ پس این روش امنترین گزینه برای امنیت دادهها است.

رمزنگاری سرتاسری لزوما از تجسس و استراقسمع در امان نیست. برای مثال، هکر بهجای شکستن رمزنگاری میتواند خود را بهجای گیرندهی پیام جا بزند؛ درنتیجه پیامها بهجای هدف مدنظر فرستنده برای هکر ارسال میشوند. پس از رمزگشایی پیام، هکر برای جلوگیری از افشای میتواند پیام دریافتی را مجددا رمزنگاری کند و آن را برای گیرندهی اصلی ارسال کند. این روش مشابه روش حملهی مرد میانی است.

مقالههای مرتبط:

برای مبارزه با این روش، برخی برنامههای رمزنگاری سرتاسری رشتههای یکزمانه و منحصربهفردی از کاراکترها را براساس دو کلید عمومی کاربر تولید میکنند. دو طرف ارتباط میتوانند قبل از شروع مکالمه، عبارت عبور را برای یکدیگر قرائت کنند. اگر کاراکترها منطبق باشند، اطمینان پیدا میکنند استراقسمعی در کار نیست. البته بازهم نقاط آسیبپذیری در سیستمهای بینقص رمزنگاری سرتاسری وجود دارد: دو انتهای مکالمه. کامپیوتر هر کاربر را میتوان برای سرقت کلید رمزنگاری هک کرد و بهراحتی پیامهای رمزنگاریشدهی گیرندهها را بخواند.

مزایای رمزنگاری سرتاسری

NSA راهبردهایی برای استفاده از سرویسهای مشارکتی ارائه کرده است. در صدر این فهرست، به کاربرد رمزنگاری سرتاسری در سرویسهای مشارکتی اشاره شده است. قرارگیری رمزنگاری سرتاسری در فهرست NSA بر گذار اکثریت به بیشترین سطح امنیت و فناوری اشاره میکند. از مزایای رمزنگاری سرتاسری میتوان به اینها اشاره کرد:

- تضمین ایمنشدن دادهها از هک: با رمزنگاری سرتاسری شما تنها شخص دارندهی کلید خصوصی هستید که میتوانید قفل دادههایتان را باز کنید. هکرها نمیتوانند دادههای روی سرور را بخوانند؛ زیرا کلید خصوصی موردنیاز برای رمزگشایی اطلاعات را ندارند.

- محافظت از حریم خصوصی: ارائهکنندگانی مثل گوگل و مایکروسافت میتوانند دادههایتان را بخوانند. وقتی از سرویس این شرکتها استفاده میکنید، دادهها روی سرورها رمزگشایی میشوند. اگر دادهها روی سرورها رمزگشایی شوند، هکرها و اشخاص ثالث ناخواسته هم میتوانند اطلاعاتتان را بخوانند.

- محافظت از ادمینها: ازآنجاکه ادمینها از کلیدهای رمزگشایی برای رمزگشایی دادهها برخوردار نیستند، هرگونه حمله به ادمینها با شکست روبهرو خواهد شد.

ماه گذشته، دولت ایالات متحده شرکت فیسبوک را زیر فشار گذاشت تا بهدلیل ریسکهای کودکآزاری رمزنگاری سرتاسری را متوقف کند. درمقابل، نگرانی گستردهای درباره ضعیفسازی رمزنگاری سرتاسری وجود دارد. برای مثال، با افزودن درهای پشتی دردسترس برای دولتها، امنیت افراد معمولی بهخطر میافتد.

رمزنگاری سرتاسری نقش مهمی در محافظت از تراکنشهای مالی ایفا و به افراد کمک میکند ایمیلهای جعلی و فریبنده را شناسایی کنند یا باورهای مذهبی و جنسیتی خود را آزادانه در حریم خصوصیشان بهاشتراک بگذارند. با وجود تمام محدودیتها، رمزنگاری سرتاسری ایمنترین راه انتقال دادههای محرمانه است و نمیتوان اهمیت این روش را در امنیت حریم خصوصی افراد نادیده گرفت.

قوی ترین طلسمات+قویترین دعا و طلسم+قوی ترین کتاب طلسم و دعانویسی مطالب مذهبی+طلسم سیاهی و طلاق+طلسم احضار محبت معشوق+دانلود کتاب طلسم محبت و طلاق قوی

قوی ترین طلسمات+قویترین دعا و طلسم+قوی ترین کتاب طلسم و دعانویسی مطالب مذهبی+طلسم سیاهی و طلاق+طلسم احضار محبت معشوق+دانلود کتاب طلسم محبت و طلاق قوی